Einführung in die Zugangskontrolltafel mit TCP IP

Die Zugangskontrolltafel mit TCP IP ist eine innovative Lösung, die entwickelt wurde, um Sicherheitsmaßnahmen in sowohl kommerziellen als auch industriellen Umgebungen zu verbessern. Dieses fortschrittliche System integriert sich nahtlos in bestehende Infrastrukturen und nutzt die Leistungsfähigkeit der TCP/IP-Technologie, um Fernsteuerungs- und Überwachungsfunktionen bereitzustellen. Angesichts ihrer wachsenden Bedeutung in der heutigen Sicherheitslandschaft priorisieren Unternehmen zunehmend robuste Zugangskontrollsysteme, die Sicherheit gewährleisten und die Integrität ihrer Betriebe wahren.

Arten von Zugangskontrolltafeln mit TCP IP

Zugangskontrolltafeln gibt es in verschiedenen Typen, die jeweils auf spezifische Anforderungen abgestimmt sind und unterschiedliche Funktionalitäten bieten. Das Verständnis dieser Variationen kann Unternehmen helfen, das richtige System für ihre einzigartigen Bedürfnisse auszuwählen:

- Stand-alone-Systeme: Ideal für kleine Unternehmen, diese Systeme arbeiten unabhängig ohne die Notwendigkeit eines zentralen Servers.

- Netzwerkbasierte Systeme: Diese bieten eine zentrale Verwaltung über TCP/IP-Verbindungen und ermöglichen Überwachung und Konfiguration von jedem internetfähigen Gerät.

- Hybridsysteme: Kombinieren Funktionen von sowohl Stand-alone- als auch netzwerkbasierten Systemen und bieten Flexibilität für unterschiedliche Umsetzungsskalen.

- Integrierte Systeme: Entwickelt, um mit anderen Sicherheitstechnologien wie Überwachungskameras und Einbruchmeldesystemen für verbesserte Sicherheitsmaßnahmen zu arbeiten.

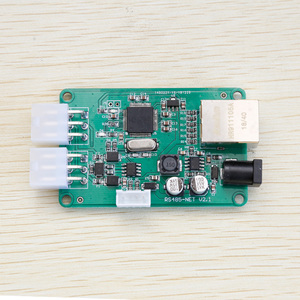

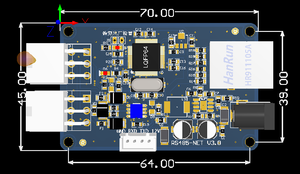

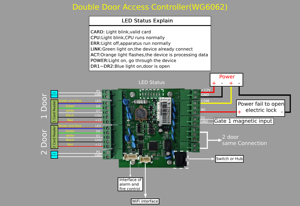

Funktion, Eigenschaften und Design der Zugangskontrolltafel mit TCP IP

Die Zugangskontrolltafel mit TCP IP ist präzise konstruiert, um strengen betrieblichen Anforderungen gerecht zu werden. Wichtige Merkmale und Designaspekte umfassen:

- Fernzugriff: Benutzer können die Zugangskontrolleinstellungen von überall aus über einen Webbrowser konfigurieren und überwachen.

- Benutzerverwaltung: Das System ermöglicht die einfache Hinzufügung und Widerrufung von Benutzeranmeldeinformationen und verbessert die administrative Effizienz.

- Mehrere Verbindungsmethoden: Unterstützt eine Vielzahl von Anschlussoptionen, einschließlich kabelgebunden und drahtlos, was eine vielseitige Installation erleichtert.

- Skalierbarkeit: Lässt sich einfach erweitern, um größere Kapazitäten zu bewältigen, während die geschäftlichen Bedürfnisse wachsen, dank seines modularen Designs.

- Echtzeitbenachrichtigungen: Bietet sofortige Benachrichtigungen im Falle von unbefugten Zugriffversuchen, was eine schnelle Reaktion ermöglicht.

Anwendungen der Zugangskontrolltafel mit TCP IP

Die Anwendungen eines Zugangskontrolltafel mit TCP IP-Systems sind vielfältig und machen es zu einer wertvollen Investition für verschiedene Branchen:

- Büros: Verbessert die Sicherheit, indem der Zugang von Mitarbeitern zu sensiblen Bereichen kontrolliert wird.

- Fertigungsanlagen: Überwacht und beschränkt den Zugang, um die Sicherheitsvorschriften in gefährlichen Zonen einzuhalten.

- Gesundheitseinrichtungen: Schützt Patientengebiete und sensible Informationen, indem der Zugang nur autorisierten Personen gestattet wird.

- Bildungseinrichtungen: Gewährleistet Sicherheit auf dem Campus, indem der Zugang zu Klassenräumen und Verwaltung Büros kontrolliert wird.

- Einzelhandel: Abschreckung von Diebstahl und unbefugtem Zutritt durch Regulierung des Zugangs zu Lager- und Kassenbereichen.

Vorteile der Zugangskontrolltafel mit TCP IP

Die Vorteile der Implementierung einer Zugangskontrolltafel mit TCP IP reichen weit über die grundlegende Sicherheit hinaus:

- Verbesserte Sicherheit: Bietet robuste Maßnahmen zur Verhinderung unbefugten Zugriffs und sorgt für eine sicherere Umgebung.

- Kosteneffizientes Management: Reduziert den Bedarf an physischem Sicherheitspersonal, während umfassende Überwachung gewährleistet wird.

- Zentrale Kontrolle: Erleichtert die einfachere Verwaltung von Zugangspunkten über eine einzige Schnittstelle.

- Verbesserte Effizienz: Optimiert die Zugangsprozesse und minimiert Störungen im Geschäftsbetrieb.

- Zukunftssichere Technologie: Passt sich an sich entwickelnde Sicherheitsherausforderungen an und bietet eine langfristige Lösung zur Erfüllung der Geschäftsbedürfnisse.